Configurare SAML in AD FS

Questa guida descrive i passaggi necessari per creare un'integrazione SAML funzionante tra GoBright e AD FS.

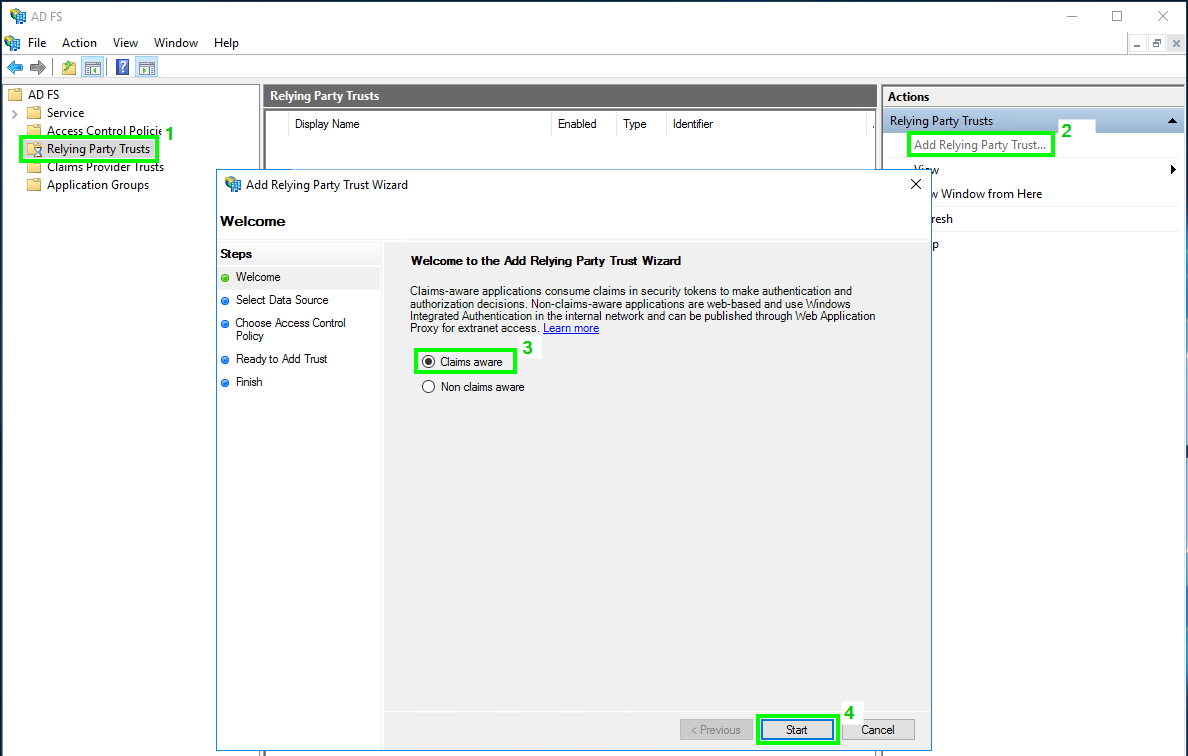

Creare il Relying Party Trust per la piattaforma GoBright .

- Accedere al server AD FS

- Avviare la console di gestione AD FS

- Selezionate "Relying Party Trust" nella struttura ad albero di sinistra e "Add Relying Party Trust..." nel pannello delle azioni.

Nella finestra "Add Relying Party Trust Wizard", scegliere "Claims aware" e fare clic su "Start".

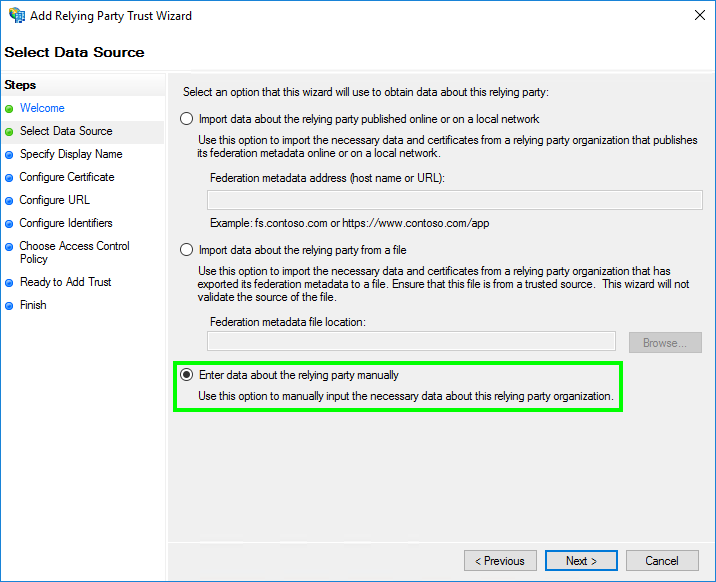

- In "Selezionare l'origine dei dati", selezionare "Immettere manualmente i dati relativi all'affidatario".

Quindi fare clic su "Avanti".

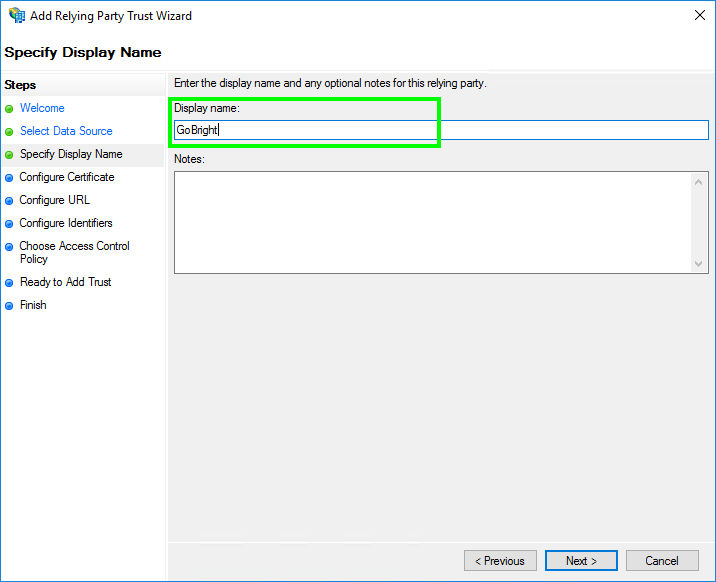

- In "Specificare il nome del display", inserire "Nome del display" con 'GoBright'.

Quindi fare clic su "Avanti".

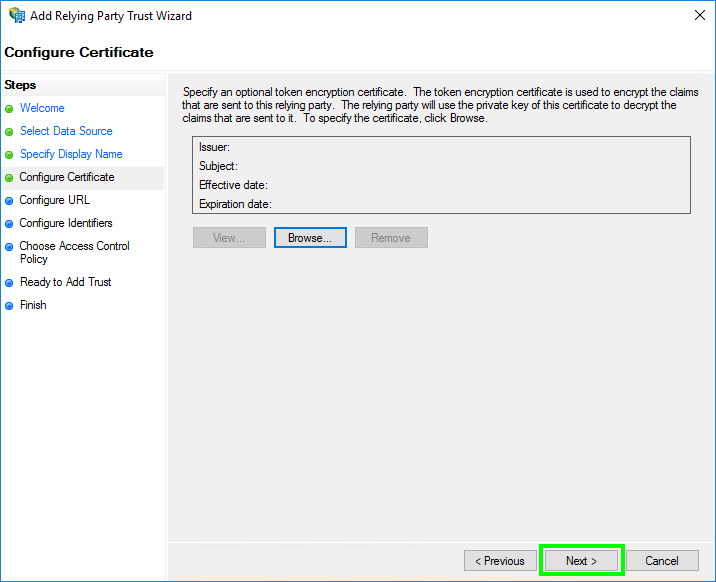

- In "Configura certificato", fare clic su "Avanti".

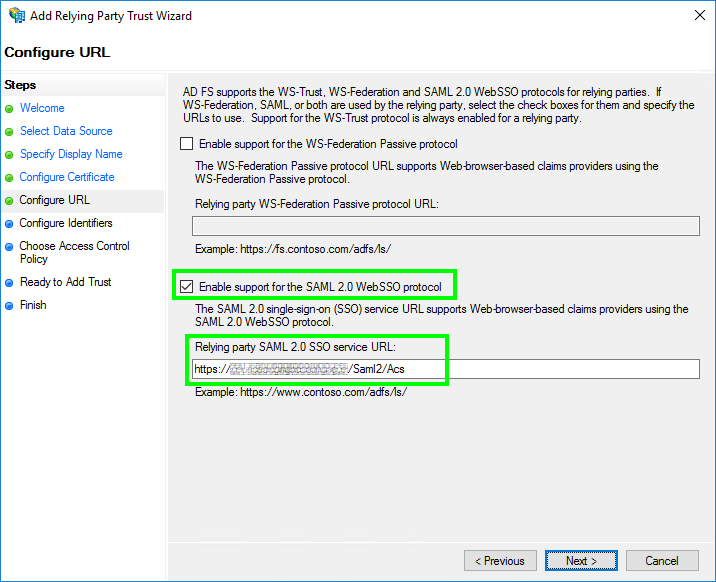

- In "Configura URL", selezionare "Abilita il supporto per il protocollo SAML 2.0 WebSSO".

Compilare l'"URL del servizio SAML 2.0 SSO della parte fidata" con l'"URL del servizio SAML 2.0".URL di risposta (URL del servizio consumatori di asserzioni)' che avete trovato in passo 1.

Quindi fare clic su "Avanti".

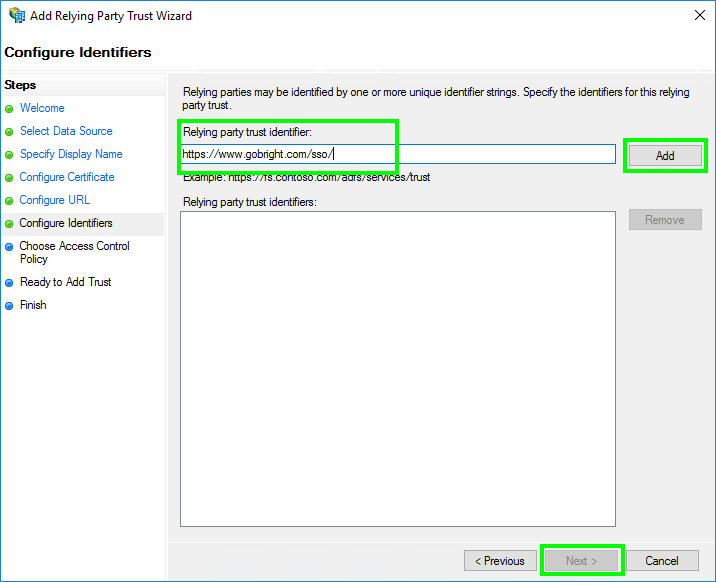

- In "Configura identificatori":

Compilare 'Relying party trust identifier' con: 'Identificatore della parte fidata / Id dell'entità'

Quindi fare clic su "Aggiungi" e su "Avanti".

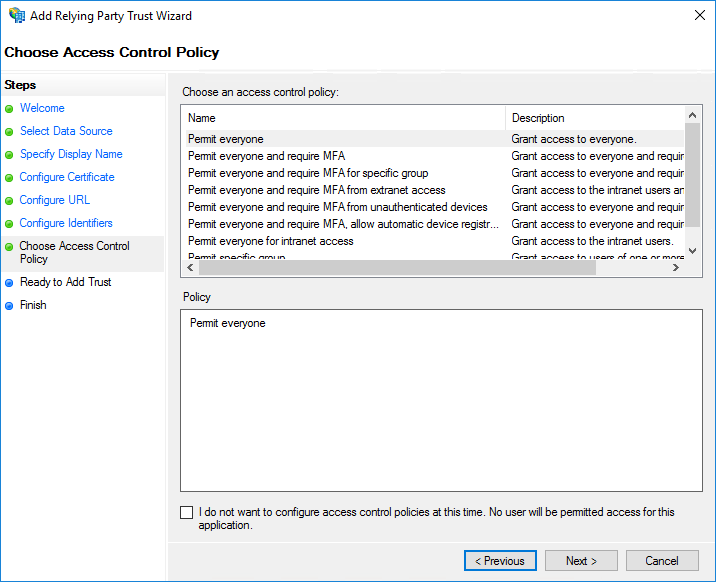

- In "Scegliere la politica di controllo degli accessi", si può configurare chi si vuole che abbia accesso a GoBright. Assicuratevi di avere accesso (almeno) all'account che userete per testare l'integrazione SAML.

Quindi fare clic su "Avanti".

- In "Pronto per aggiungere la fiducia", è possibile rivedere le impostazioni e fare clic su "Avanti".

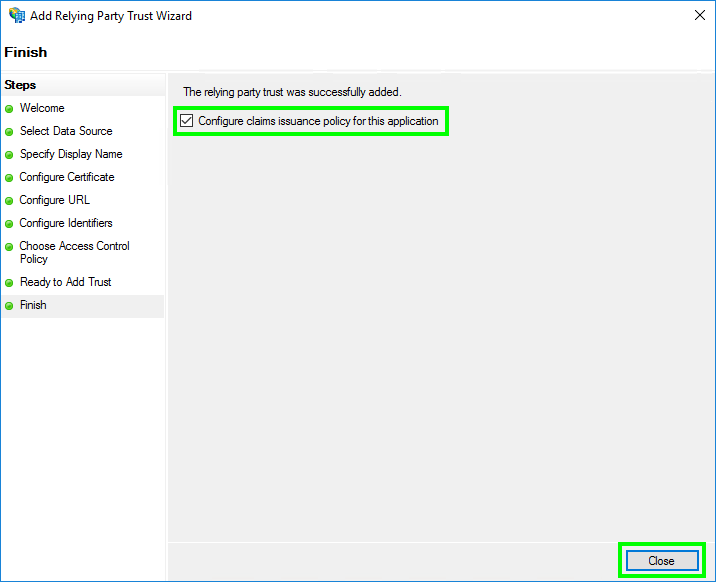

- In "Fine", selezionare "Configura il criterio di emissione dei sinistri per questa applicazione" e fare clic su "Chiudi".

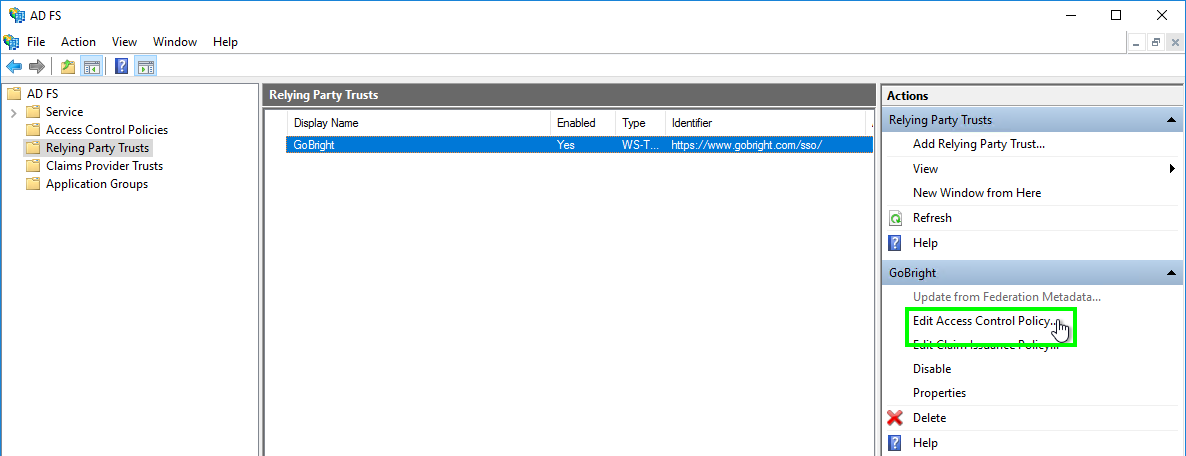

Configurare il criterio di emissione dei sinistri

- Aprire le proprietà della polizza di emissione dei sinistri (se non è già aperta):

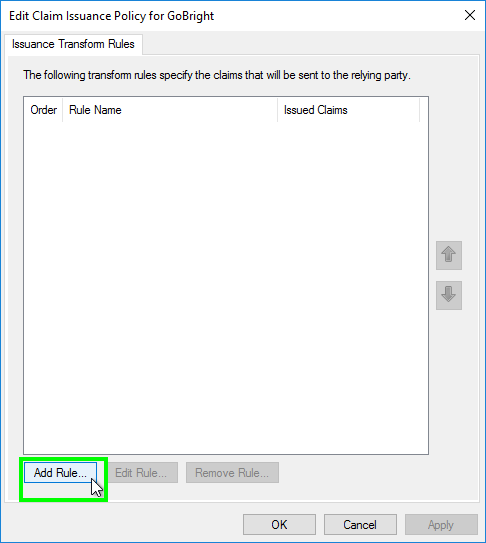

- Scegliere "Aggiungi regola...":

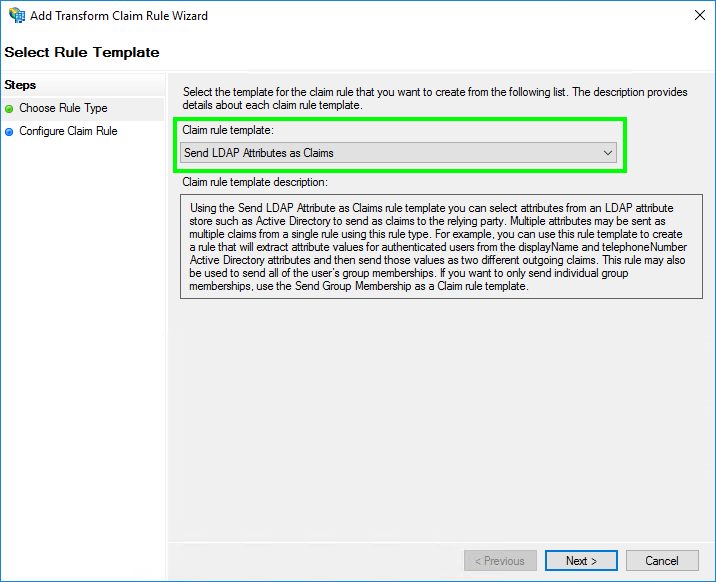

- Si apre la procedura guidata "Aggiungi regola di richiesta di trasformazione".

Scegliere come "Modello di regola di rivendicazione" l'opzione "Invia attributi LDAP come rivendicazioni".

Quindi fare clic su "Avanti".

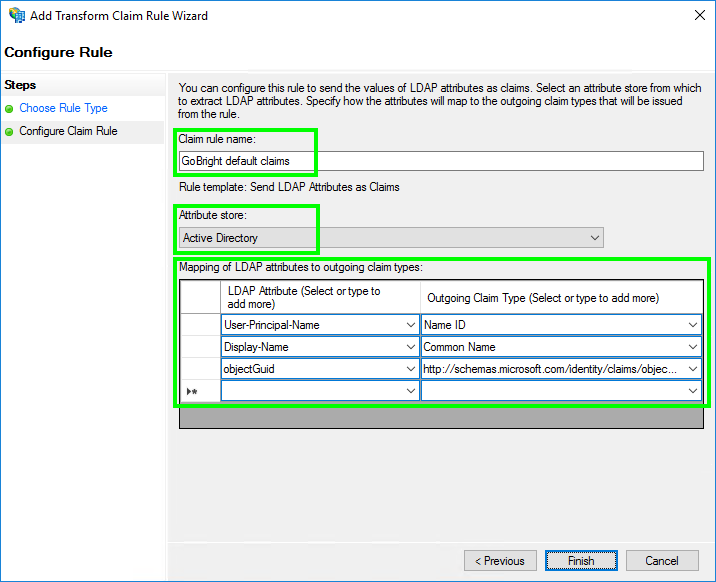

- Configurare ora la regola di rivendicazione:

- Impostare il "Nome della regola di rivendicazione" su: GoBright richieste di risarcimento per inadempienza

- Impostare l'"Archivio attributi" su: Active Directory

- Configurare la "Mappatura degli attributi LDAP ai tipi di richiesta in uscita" con l'opzione esatto valori:

(si prega di copiare-incollare i valori)

Attributo LDAP Tipo di richiesta di risarcimento in uscita Richiesto Nome utente-principale Nome ID sì Nome visualizzato Nome comune sì oggettoGuid http://schemas.microsoft.com/identity/claims/objectidentifier sì [attributo del vostro codice postale] gobright.pincode no [il tuo attributo nfc] gobright.nfc no [attributo predefinito del centro di costo]. gobright.nome del centro di costo predefinito no Nota: il tipo di richiesta in uscita "ID nome" verrà utilizzato come indirizzo e-mail dell'utente in GoBright. È importante che si tratti dell'indirizzo e-mail principale della casella di posta elettronica dell'utente. Nella maggior parte dei casi, il nome principale dell'utente coincide con l'indirizzo e-mail principale, ma nel vostro caso specifico potrebbe essere diverso.

- Quindi fare clic su "Fine" e su "OK".

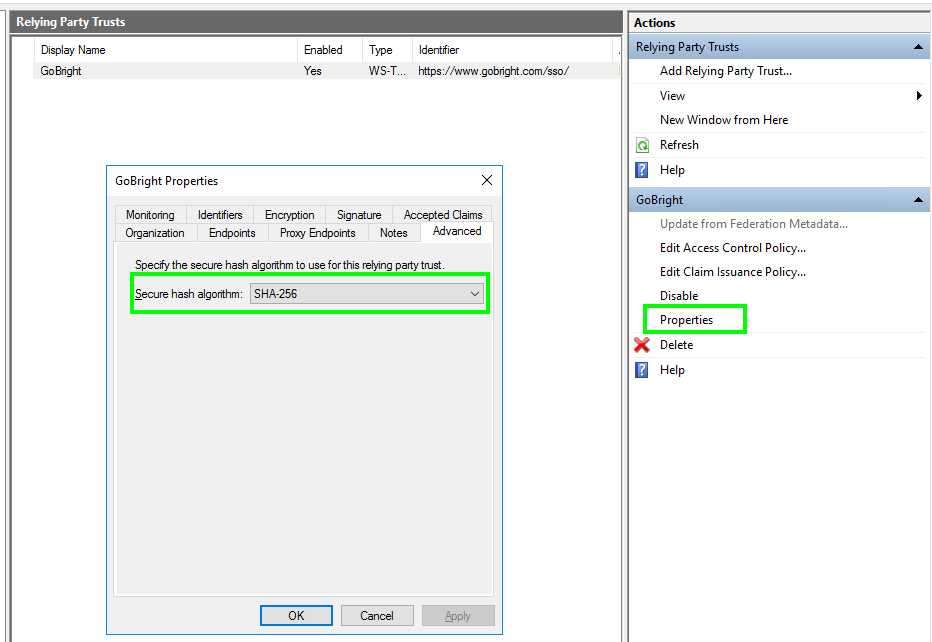

Configurazione dell'algoritmo di hash sicuro

- Confermare che "Algoritmo hash sicuro" sia impostato su "SHA-256" seguendo questi passaggi.

- Aprire le proprietà di 'GoBright' Relying Party Trusts

- Aprire la scheda "Avanzate".

- Impostare 'Algoritmo hash sicuro' su 'SHA-256', se non lo è già.

- Fare clic su "OK".

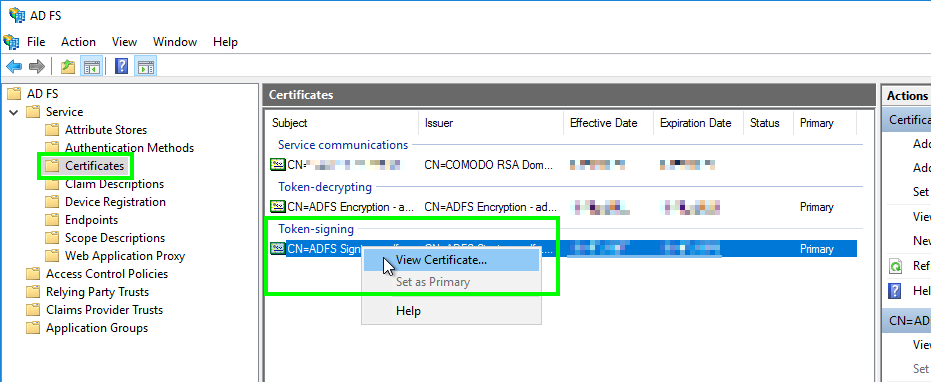

Copiare il certificato di firma del token

- Nella console di gestione di AD FS, selezionare "Certificati" nella struttura ad albero di sinistra.

- Cliccate con il tasto destro del mouse sul certificato attivo "Token-signing".

- Selezionare "Visualizza certificato".

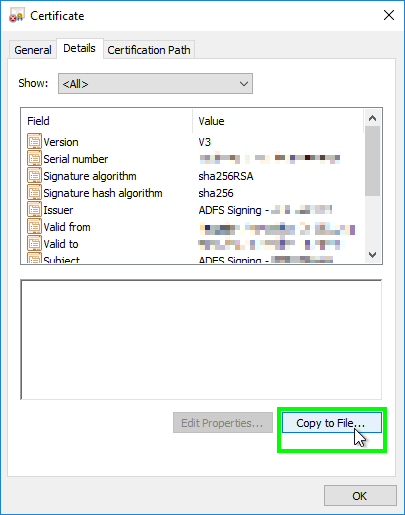

- Selezionare la scheda "Dettagli" e scegliere "Copia su file...".

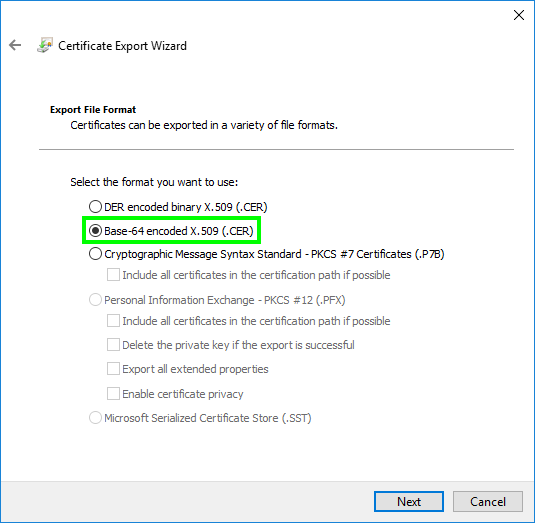

- Si apre la "Procedura guidata per l'esportazione del certificato"; fare clic su "Avanti".

Selezionare "X.509 (.CER) codificato in base-64" e fare clic su "Avanti".

- Salvate il file nella posizione che preferite, ad esempio in 'C:tokencertificate.cer'.

- Fare clic su "Avanti" e "Fine".

- Ora aprite "Notepad" e caricate il certificato esportato (ad esempio "C:tokencertificate.cer").

- A questo punto si vedrà il contenuto del testo, nel formato seguente:

-----BEGIN CERTIFICATE-----

..........DATA.............

-----END CERTIFICATE-----Questo è necessario al punto 3 per configurare il portale GoBright .

Determinare l'url del servizio AD FS

Determinare l'url di servizio dell'installazione di AD FS.

Determinare l'"url del servizio Single Sign-on":

- L'"url del servizio Single Sign-on" ha per lo più il seguente formato:

https://[adfs service url, e.g. adfs.company.com]/adfs/ls - Un esempio del mondo reale potrebbe essere:

https://adfs.company.com/adfs/ls

Determinare l'url del servizio "Single Logout":

- L'url del servizio "Single Logout" è l'url del servizio "Single Sign-on", più la seguente estensione:

/?wa=wsignout1.0 - Il formato completo sarebbe quindi:

https://[adfs service url, e.g. adfs.company.com]/adfs/ls/?wa=wsignout1.0 - Un esempio del mondo reale potrebbe essere:

https://adfs.company.com/adfs/ls/?wa=wsignout1.0

Queste informazioni sono necessarie al punto 3 per configurare il portale GoBright .

Avanti

Passare al punto 3 dell'articolo sull'integrazione dell'identità federata SAML2 e completare l'integrazione SAML.